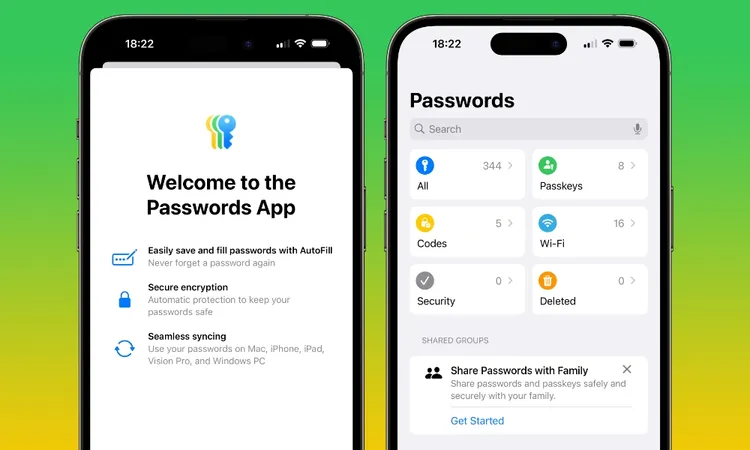

Trong iOS 18, Apple đã tách công cụ quản lý mật khẩu Keychain thành ứng dụng độc lập có tên Passwords thay vì giấu trong phần Cài đặt như trước. Đây là bước đi nhằm giúp người dùng quản lý thông tin đăng nhập thuận tiện hơn. Tuy nhiên, một lỗi HTTP nghiêm trọng đã khiến người dùng Passwords dễ bị tấn công lừa đảo trong gần ba tháng, từ khi phát hành iOS 18 đến khi vá lỗi trong iOS 18.2.

Nhóm nghiên cứu Mysk phát hiện lỗ hổng này khi thấy Báo cáo quyền riêng tư ứng dụng cho thấy Passwords đã kết nối đến 130 trang web qua HTTP không an toàn. Họ phát hiện ứng dụng không chỉ tải logo và biểu tượng qua HTTP mà còn mặc định mở các trang khôi phục mật khẩu bằng giao thức không mã hóa này. “Điều này khiến người dùng dễ bị tổn thương: kẻ tấn công có quyền truy cập mạng đặc biệt có thể chặn yêu cầu HTTP và chuyển hướng người dùng đến trang web lừa đảo,” Mysk chia sẻ.

“Chúng tôi ngạc nhiên khi Apple không bắt buộc HTTPS cho một ứng dụng nhạy cảm như vậy,” Mysk nói. “Apple nên cung cấp tùy chọn cho người dùng để tắt hoàn toàn việc tải xuống biểu tượng.”

Tuy hầu hết trang web hiện đại cho phép kết nối HTTP không mã hóa nhưng sẽ tự động chuyển hướng sang HTTPS an toàn, vấn đề phát sinh khi kẻ tấn công cùng mạng với người dùng (như Wi-Fi công cộng ở quán cà phê, sân bay hoặc khách sạn) và chặn yêu cầu HTTP trước khi chuyển hướng. Từ đây, họ có thể điều hướng nạn nhân đến trang giả mạo như trang live.com của Microsoft để thu thập thông tin đăng nhập.

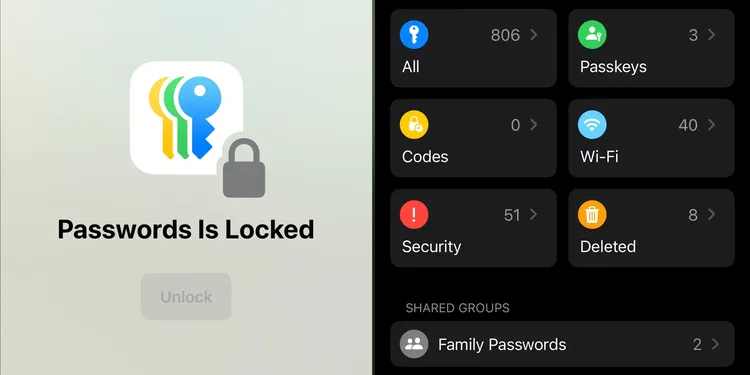

Apple đã sửa lỗi này trong iOS 18.2, giờ đây ứng dụng Passwords sử dụng HTTPS theo mặc định cho mọi kết nối. Người dùng nên cập nhật thiết bị lên ít nhất iOS 18.2 để tránh rủi ro.